¿Tu teléfono te está escuchando?

PoC y LTE

Acceso al micrófono y seguridad móvil explicados

¿Alguna vez hablaste de algo en privado y luego viste anuncios relacionados en tu celular? Es una sensación común: parece que tu teléfono está escuchando.

Pero la verdadera pregunta no es solo si tu móvil te escucha, sino si tu dispositivo es realmente seguro.

Hoy en día, la seguridad de los dispositivos móviles ya no es un tema técnico menor: es un riesgo empresarial, operativo e incluso de seguridad nacional.

Por qué la seguridad móvil es más importante que nunca

Las brechas de datos cuestan millones y dañan la reputación de las organizaciones. Además:

- Los dispositivos móviles suelen estar implicados en incidentes de seguridad

- Los usuarios están cada vez más preocupados por su privacidad

- Las regulaciones de protección de datos son más estrictas

La seguridad móvil ahora impacta directamente en:

- Empresas y directivos

- Equipos de TI

- Instituciones públicas

- Infraestructura crítica

👉 Ya no se trata de comodidad, sino de control y protección de la información.

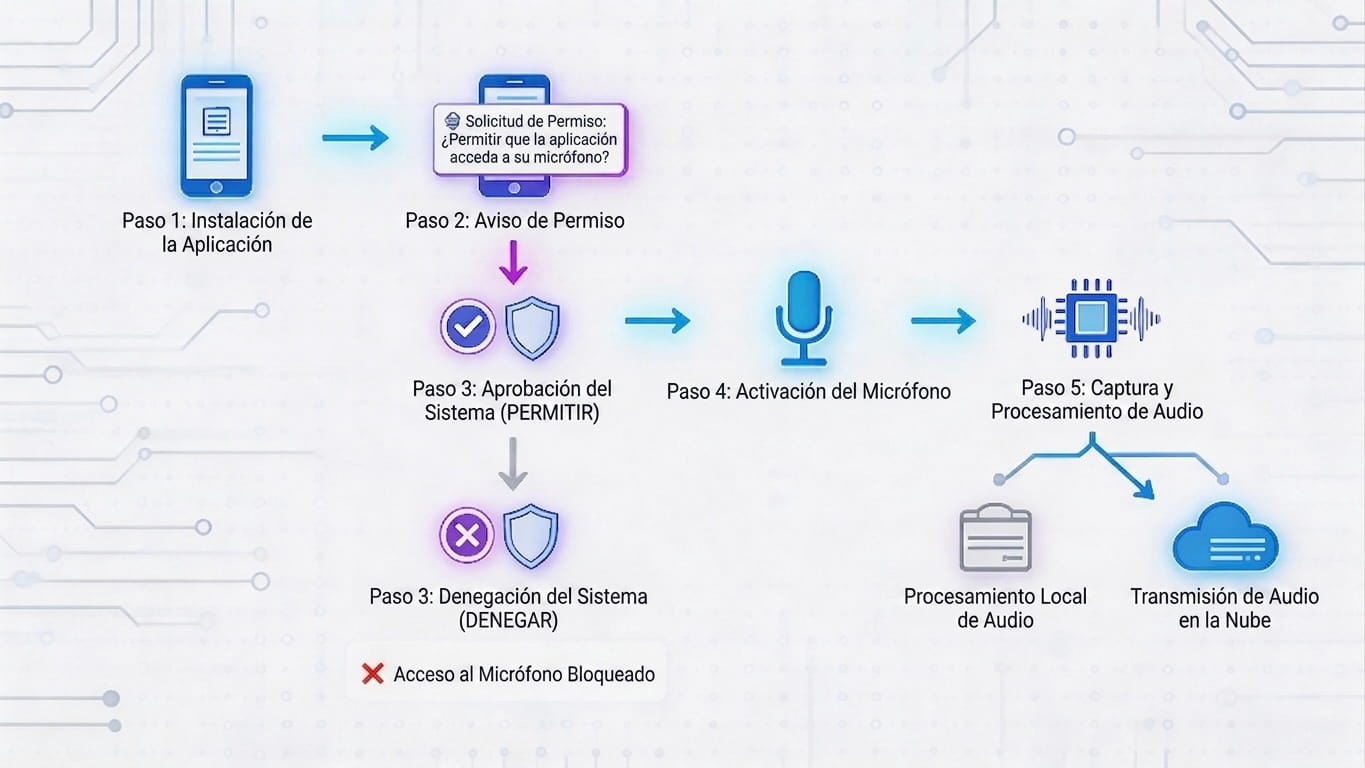

Cómo el acceso al micrófono aumenta los riesgos

El acceso al micrófono es uno de los permisos más sensibles en un smartphone.

Aunque no es necesariamente malicioso, cada permiso:

- Amplía la superficie de ataque

- Depende del sistema operativo para su control

- Puede ser vulnerable si el dispositivo está comprometido

En muchos teléfonos, el control del micrófono es solo software. Si el sistema falla, la protección también.

Mitos vs realidad: ¿Tu celular te escucha?

|

Creencia |

Realidad técnica |

Impacto |

|

Los teléfonos siempre escuchan |

No hay evidencia masiva comprobada |

El riesgo depende de permisos y malware |

|

Solo los famosos son espiados |

Los perfiles de alto valor son objetivos reales |

Ejecutivos y autoridades están en riesgo |

|

La privacidad es personal |

También es operativa |

Puede afectar decisiones y estrategias |

👉 Para usuarios comunes el riesgo puede ser bajo, pero en entornos sensibles es crítico.

Smartphone común vs smartphone seguro

No todos los dispositivos están diseñados igual:

Smartphone tradicional:

- Permisos a nivel de apps

- Ecosistema abierto

- Mayor flexibilidad

Smartphone seguro:

- Control del micrófono a nivel hardware

- Apps restringidas o verificadas

- Protección contra manipulación

👉 La clave es elegir el dispositivo según el nivel de riesgo, no por tendencia.

¿Quién debería preocuparse por la privacidad móvil?

Los riesgos no afectan a todos por igual. Son especialmente relevantes para:

- Gobiernos y agencias públicas

- Fuerzas del orden

- Ejecutivos corporativos

- Sector energético

- Transporte e infraestructura

En estos casos, el acceso al micrófono no trata de publicidad, sino de seguridad operativa.

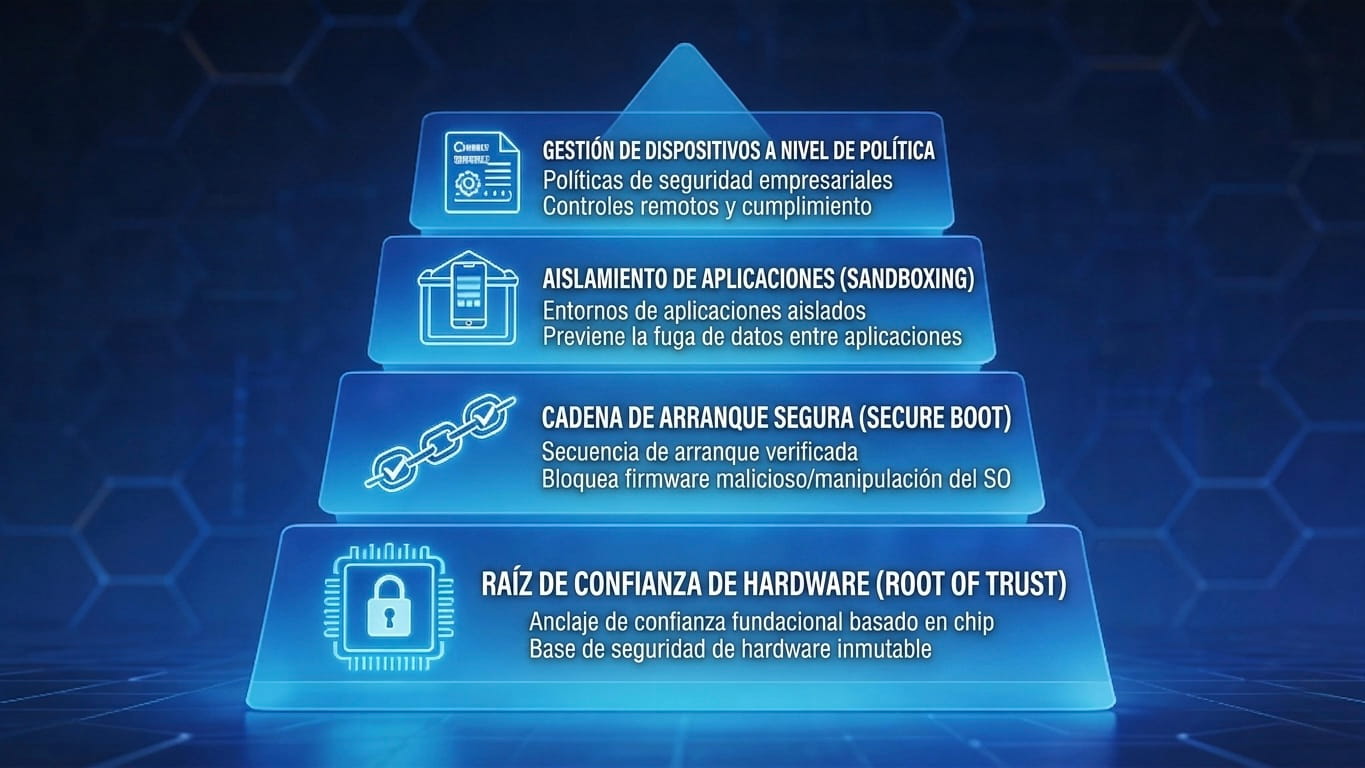

Las 4 capas de la seguridad móvil moderna

Una estrategia efectiva se basa en múltiples niveles:

Hardware seguro (Root of Trust)

Protege el dispositivo desde el arranque.

Arranque seguro (Secure Boot)

Evita que el sistema se inicie si está comprometido.

Aislamiento de aplicaciones

Limita el acceso a recursos como el micrófono.

Gestión por políticas

Permite controlar dispositivos de forma remota.

👉 Cuantas más capas, menor riesgo de vigilancia o ataque.

El problema de los ecosistemas abiertos

Las tiendas de apps abiertas:

- Tienen millones de aplicaciones

- No todas son revisadas rigurosamente

- Pueden introducir vulnerabilidades

Incluso apps confiables pueden volverse peligrosas tras una actualización.

👉 Por eso, en entornos críticos se prefieren dispositivos con ecosistemas cerrados y controlados.

Checklist de seguridad móvil

Antes de usar un dispositivo en entornos sensibles:

Integridad del dispositivo

- ¿Tiene seguridad basada en hardware?

- ¿Usa almacenamiento seguro de claves?

Control del micrófono

- ¿Se pueden limitar permisos?

- ¿Hay control centralizado?

Privacidad

- ¿Se puede desactivar ubicación?

- ¿Se controlan conexiones inalámbricas?

Respuesta ante incidentes

- ¿Permite borrado remoto?

- ¿Se pueden aislar dispositivos comprometidos?

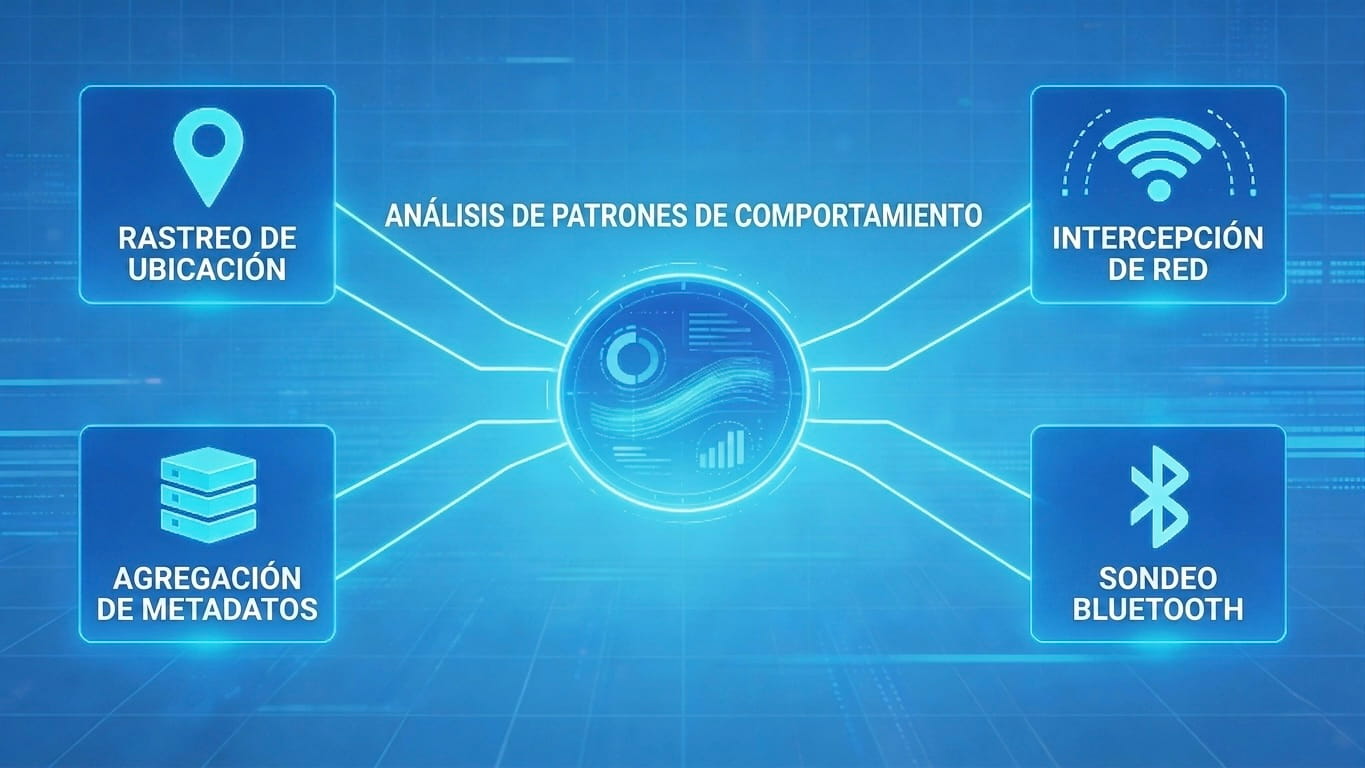

Vigilancia móvil: más allá del micrófono

El micrófono es solo una parte. La vigilancia móvil también incluye:

- Seguimiento de ubicación

- Intercepción de red

- Análisis de metadatos

- Conexiones Bluetooth

Cuando estos datos se combinan, pueden revelar patrones de comportamiento y operaciones sensibles.

Por qué este tema está en auge

El interés en la privacidad móvil sigue creciendo porque:

- Los ciberataques son cada vez más frecuentes

- Las empresas revisan sus políticas de seguridad

- Las regulaciones son más estrictas

👉 La conversación ha pasado del miedo a la gestión estratégica de la seguridad.

La cultura de seguridad también importa

La tecnología no es suficiente. También se necesita:

- Capacitación de usuarios

- Políticas claras

- Control de accesos según roles

Los empleados deben entender por qué existen restricciones como el acceso al micrófono.

Conclusión: la clave es el control

Entonces, ¿tu teléfono te está escuchando?

La mejor pregunta es:

👉 ¿Tienes control sobre tu dispositivo?

La seguridad móvil no trata de paranoia, sino de arquitectura y gestión.

Quienes diseñan su seguridad desde la base obtienen algo esencial:

confianza en que su información y comunicaciones están protegidas.